Atlas Lion: компания думала, что это новый компьютер. Оказалось — хакеры

NewsMakerДарённой карте в лог не смотрят.

Специалисты Expel раскрыли новую тактику киберпреступной группы Atlas Lion, специализирующейся на атаках на крупные розничные сети, бренды одежды и рестораны. Вместо взлома снаружи злоумышленники маскируют свои действия под внутренние процессы компании — они регистрируют собственные виртуальные машины в корпоративной облачной инфраструктуре.

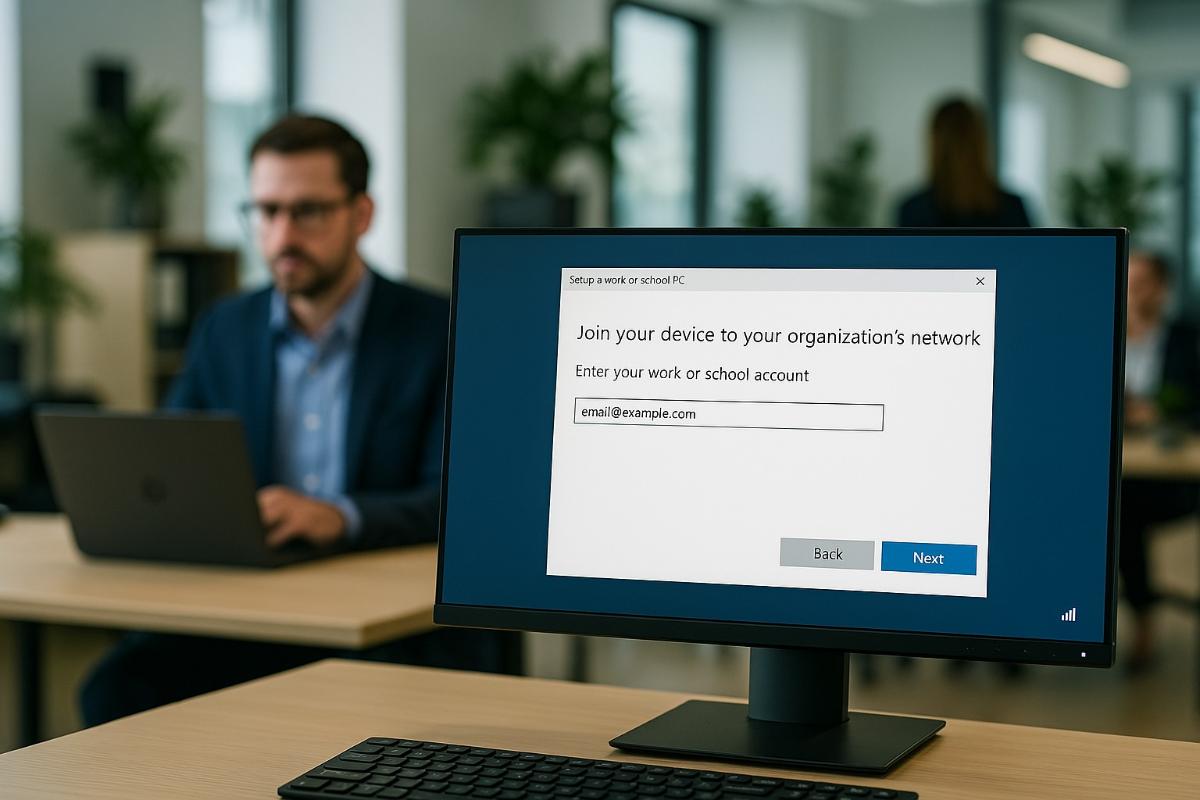

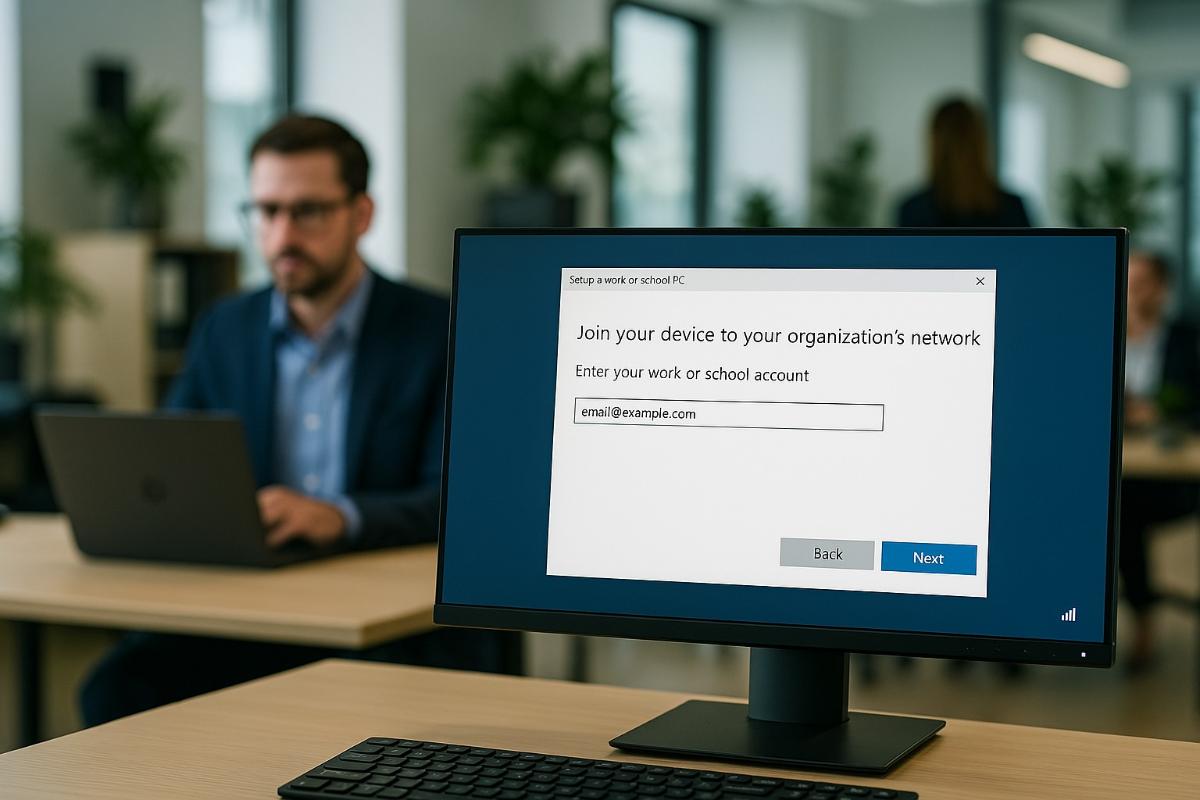

Atlas Lion ( Storm-0539 ) действует хитро: сначала преступники рассылают фальшивые SMS якобы от технической поддержки компании. В сообщении содержится ссылка на поддельный сайт, где пользователи вводят свои логины, пароли и даже коды многофакторной аутентификации. Получив эти данные, группа тут же использует их, чтобы войти в учётную запись и добавить своё устройство в приложение MFA компании — тем самым обеспечивая себе устойчивый доступ к сети.

На одном из этапов атаки хакеры использовали 9 из 18 скомпрометированных аккаунтов для регистрации своих приложений аутентификации. После этого киберпреступники создали виртуальную машину на собственной учётной записи Microsoft Azure и подключили её к домену пострадавшей организации. Благодаря особенностям Windows, добавленная машина была воспринята как новый корпоративный компьютер.

Такая тактика позволила Atlas Lion обойти традиционные механизмы защиты от сторонних устройств. Однако требование устанавливать корпоративное программное обеспечение сыграло против них: на машину был автоматически установлен Защитник Microsoft, который обнаружил подозрительный IP-адрес, уже ранее отмеченный как вредоносный. Благодаря этому инцидент был быстро выявлен, а злоумышленников отключили от сети.

Тем не менее, спустя всего несколько часов группа вновь воспользовалась украденными данными для повторного входа. На этот раз их интерес сместился: они начали изучать внутренние документы компании, включая политику использования личных устройств (BYOD), конфигурации VPN и особенности управления устройствами. Очевидно, целью было лучше подготовиться к следующей попытке незаметного подключения через виртуальную машину.

Кроме того, Atlas Lion продолжает следовать своей основной цели — хищению подарочных карт. Исследователи Expel зафиксировали активный интерес группы к процессам выпуска, возврата и обмена подарочных карт, а также к внутренним мерам по борьбе с мошенничеством. Злоумышленники явно стремятся изучить эти процедуры изнутри, чтобы максимально эффективно обходить защиту и генерировать новые коды.

Подобная схема уже ранее попадала в отчёты Microsoft. Там говорилось, что Atlas Lion не только подделывает идентификацию устройств, но и использует доступные в интернете документы благотворительных организаций, такие как письма от IRS, чтобы получить скидки на облачные сервисы и таким образом сократить расходы на инфраструктуру.

Обычно группа оформляет фальшивые подарочные карты и либо обналичивает их через подставных лиц, либо перепродаёт другим преступникам со скидкой. По оценке Microsoft, с помощью одной только этой схемы хакеры могут похищать до $100000 в день в рамках одной компании.

Atlas Lion остаётся ярким примером того, как киберпреступность адаптируется к облачным технологиям и использует легальные бизнес-процессы в своих целях. Успех подобных атак часто зависит не столько от технической изощрённости, сколько от способности внедряться в стандартные корпоративные механизмы незаметно и своевременно.

Специалисты Expel раскрыли новую тактику киберпреступной группы Atlas Lion, специализирующейся на атаках на крупные розничные сети, бренды одежды и рестораны. Вместо взлома снаружи злоумышленники маскируют свои действия под внутренние процессы компании — они регистрируют собственные виртуальные машины в корпоративной облачной инфраструктуре.

Atlas Lion ( Storm-0539 ) действует хитро: сначала преступники рассылают фальшивые SMS якобы от технической поддержки компании. В сообщении содержится ссылка на поддельный сайт, где пользователи вводят свои логины, пароли и даже коды многофакторной аутентификации. Получив эти данные, группа тут же использует их, чтобы войти в учётную запись и добавить своё устройство в приложение MFA компании — тем самым обеспечивая себе устойчивый доступ к сети.

На одном из этапов атаки хакеры использовали 9 из 18 скомпрометированных аккаунтов для регистрации своих приложений аутентификации. После этого киберпреступники создали виртуальную машину на собственной учётной записи Microsoft Azure и подключили её к домену пострадавшей организации. Благодаря особенностям Windows, добавленная машина была воспринята как новый корпоративный компьютер.

Такая тактика позволила Atlas Lion обойти традиционные механизмы защиты от сторонних устройств. Однако требование устанавливать корпоративное программное обеспечение сыграло против них: на машину был автоматически установлен Защитник Microsoft, который обнаружил подозрительный IP-адрес, уже ранее отмеченный как вредоносный. Благодаря этому инцидент был быстро выявлен, а злоумышленников отключили от сети.

Тем не менее, спустя всего несколько часов группа вновь воспользовалась украденными данными для повторного входа. На этот раз их интерес сместился: они начали изучать внутренние документы компании, включая политику использования личных устройств (BYOD), конфигурации VPN и особенности управления устройствами. Очевидно, целью было лучше подготовиться к следующей попытке незаметного подключения через виртуальную машину.

Кроме того, Atlas Lion продолжает следовать своей основной цели — хищению подарочных карт. Исследователи Expel зафиксировали активный интерес группы к процессам выпуска, возврата и обмена подарочных карт, а также к внутренним мерам по борьбе с мошенничеством. Злоумышленники явно стремятся изучить эти процедуры изнутри, чтобы максимально эффективно обходить защиту и генерировать новые коды.

Подобная схема уже ранее попадала в отчёты Microsoft. Там говорилось, что Atlas Lion не только подделывает идентификацию устройств, но и использует доступные в интернете документы благотворительных организаций, такие как письма от IRS, чтобы получить скидки на облачные сервисы и таким образом сократить расходы на инфраструктуру.

Обычно группа оформляет фальшивые подарочные карты и либо обналичивает их через подставных лиц, либо перепродаёт другим преступникам со скидкой. По оценке Microsoft, с помощью одной только этой схемы хакеры могут похищать до $100000 в день в рамках одной компании.

Atlas Lion остаётся ярким примером того, как киберпреступность адаптируется к облачным технологиям и использует легальные бизнес-процессы в своих целях. Успех подобных атак часто зависит не столько от технической изощрённости, сколько от способности внедряться в стандартные корпоративные механизмы незаметно и своевременно.