Безопасность iOS — миф: 75% приложений выдают хакерам секреты пользователей

NewsMakerЧто происходит с вашими данными в iOS-приложениях.

Загрузить приложение с App Store кажется делом простым и безопасным. Однако исследование Cybernews показывает, что даже здесь пользователи не застрахованы от рисков: почти 75% iOS-приложений содержат утечки конфиденциальной информации в открытом коде.

Аналитики проанализировали 156 000 приложений — около 8% всего ассортимента Apple Store. Оказалось, что 71% из них раскрывают хотя бы один чувствительный секрет, причём в среднем в каждом приложении обнаружено более 5 подобных утечек. Проблема кроется в привычке разработчиков «хардкодить» — напрямую встраивать в код такие данные, как API-ключи, пароли, идентификаторы баз данных и токены доступа.

Хранение секретов в коде можно сравнить с тем, как если бы ключ от дома лежал под ковриком у двери — достаточно просто знать, где искать. И хотя практику давно критикуют, разработчики продолжают игнорировать угрозу. Последствия могут быть серьёзными: утечка даже одного ключа способна открыть хакерам доступ к пользовательским данным и облачным хранилищам.

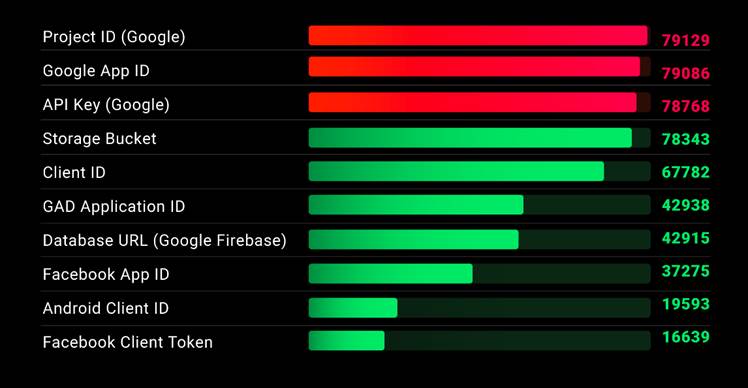

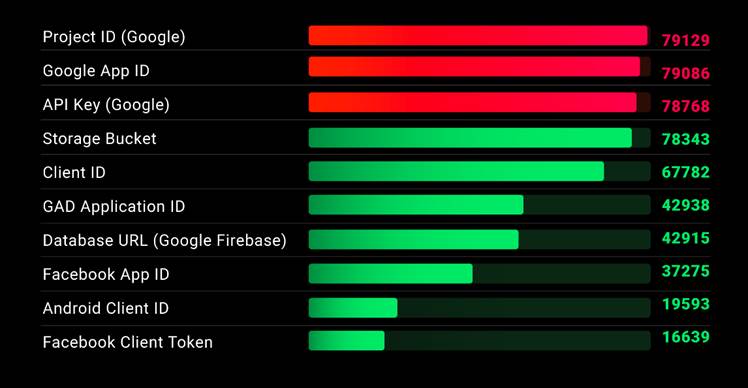

Среди наиболее часто встречающихся секретов — адреса баз данных, ссылки на облачные хранилища и идентификаторы сервисов Google, Facebook* и Firebase. Например, Storage Bucket, обнаруженный в более чем 78 000 приложений, при неправильной настройке даёт возможность читать или удалять файлы в облаке. А более 42 000 приложений раскрывают URL баз данных, что также позволяет злоумышленникам получить доступ к логам активности, паролям и другим пользовательским данным.

Опасность возрастает, если в приложении одновременно утекают и дополнительные элементы — Google Project ID, Client ID, App ID, OAuth-токены. В совокупности они позволяют провести атаку по подмене приложения, перегрузке API, краже аккаунтов или модификации данных. Даже Facebook App ID и Client Token могут быть использованы для создания фишинговых приложений и отправки поддельных запросов в Graph API от имени легального ПО.

Самые часто раскрываемые данные (Cybernews)

Тренд не ограничивается одной платформой. По данным GitGuardian, в 2023 году пользователи GitHub непреднамеренно обнародовали порядка 12,8 миллиона учётных данных и других конфиденциальных секретов в более чем 3 миллионах публичных репозиториев. Проблема настолько массовая, что её уже называют главной угрозой для мобильных приложений. Вендоры и хакеры прекрасно понимают масштаб и лёгкость эксплуатации таких уязвимостей, что делает ситуацию особенно тревожной.

Показателен и случай с атаками на правительственные структуры. В конце 2024 года китайские правительственные хакеры проникли в систему Минфина США, воспользовавшись скомпрометированным API-ключом компании BeyondTrust. Инцидент ещё раз подтвердил, что даже одна случайно обнародованная строка кода может привести к катастрофе.

Утечки подобного рода особенно опасны тем, что на их обнаружение уходит больше времени, чем на любой другой тип атак. По отчёту IBM, на выявление инцидента, связанного с украденными учётными данными, в среднем уходит 292 дня. И всё это время злоумышленники могут беспрепятственно действовать в сети.

С ростом количества приложений и объёма данных ценность даже одной утечки резко возрастает. Поэтому вопрос безопасности мобильных решений сегодня как никогда требует внимания — от архитектуры приложений до культуры кодирования.

В 2024 году исследование Cybernews выявило риски для пользователей Android, связанные с избыточными разрешениями в популярных приложениях. По данным экспертов, многие из программ требуют значительно больше доступов, чем нужно для их функционирования, что увеличивает вероятность утечки личных данных.

Эксперты Cybernews ранее проводили исследование, которое показало, что iPhone продолжает активно обмениваться данными с внешними серверами, даже когда длительное время находится в режиме бездействия. В эксперименте использовался сброшенный до заводских настроек iPhone SE, на который были установлены 100 самых популярных приложений из немецкого App Store. Каждое исходящее подключение к внешним серверам отслеживалось через сервис NextDNS. В исследователи Cybernews уже проводили аналогичный эксперимент с Android-смартфоном, тем интереснее будет сравнить полученные данные.

* Компания Meta и её продукты (включая Instagram, Facebook, Threads) признаны экстремистскими, их деятельность запрещена на территории РФ.

Загрузить приложение с App Store кажется делом простым и безопасным. Однако исследование Cybernews показывает, что даже здесь пользователи не застрахованы от рисков: почти 75% iOS-приложений содержат утечки конфиденциальной информации в открытом коде.

Аналитики проанализировали 156 000 приложений — около 8% всего ассортимента Apple Store. Оказалось, что 71% из них раскрывают хотя бы один чувствительный секрет, причём в среднем в каждом приложении обнаружено более 5 подобных утечек. Проблема кроется в привычке разработчиков «хардкодить» — напрямую встраивать в код такие данные, как API-ключи, пароли, идентификаторы баз данных и токены доступа.

Хранение секретов в коде можно сравнить с тем, как если бы ключ от дома лежал под ковриком у двери — достаточно просто знать, где искать. И хотя практику давно критикуют, разработчики продолжают игнорировать угрозу. Последствия могут быть серьёзными: утечка даже одного ключа способна открыть хакерам доступ к пользовательским данным и облачным хранилищам.

Среди наиболее часто встречающихся секретов — адреса баз данных, ссылки на облачные хранилища и идентификаторы сервисов Google, Facebook* и Firebase. Например, Storage Bucket, обнаруженный в более чем 78 000 приложений, при неправильной настройке даёт возможность читать или удалять файлы в облаке. А более 42 000 приложений раскрывают URL баз данных, что также позволяет злоумышленникам получить доступ к логам активности, паролям и другим пользовательским данным.

Опасность возрастает, если в приложении одновременно утекают и дополнительные элементы — Google Project ID, Client ID, App ID, OAuth-токены. В совокупности они позволяют провести атаку по подмене приложения, перегрузке API, краже аккаунтов или модификации данных. Даже Facebook App ID и Client Token могут быть использованы для создания фишинговых приложений и отправки поддельных запросов в Graph API от имени легального ПО.

Самые часто раскрываемые данные (Cybernews)

Тренд не ограничивается одной платформой. По данным GitGuardian, в 2023 году пользователи GitHub непреднамеренно обнародовали порядка 12,8 миллиона учётных данных и других конфиденциальных секретов в более чем 3 миллионах публичных репозиториев. Проблема настолько массовая, что её уже называют главной угрозой для мобильных приложений. Вендоры и хакеры прекрасно понимают масштаб и лёгкость эксплуатации таких уязвимостей, что делает ситуацию особенно тревожной.

Показателен и случай с атаками на правительственные структуры. В конце 2024 года китайские правительственные хакеры проникли в систему Минфина США, воспользовавшись скомпрометированным API-ключом компании BeyondTrust. Инцидент ещё раз подтвердил, что даже одна случайно обнародованная строка кода может привести к катастрофе.

Утечки подобного рода особенно опасны тем, что на их обнаружение уходит больше времени, чем на любой другой тип атак. По отчёту IBM, на выявление инцидента, связанного с украденными учётными данными, в среднем уходит 292 дня. И всё это время злоумышленники могут беспрепятственно действовать в сети.

С ростом количества приложений и объёма данных ценность даже одной утечки резко возрастает. Поэтому вопрос безопасности мобильных решений сегодня как никогда требует внимания — от архитектуры приложений до культуры кодирования.

В 2024 году исследование Cybernews выявило риски для пользователей Android, связанные с избыточными разрешениями в популярных приложениях. По данным экспертов, многие из программ требуют значительно больше доступов, чем нужно для их функционирования, что увеличивает вероятность утечки личных данных.

Эксперты Cybernews ранее проводили исследование, которое показало, что iPhone продолжает активно обмениваться данными с внешними серверами, даже когда длительное время находится в режиме бездействия. В эксперименте использовался сброшенный до заводских настроек iPhone SE, на который были установлены 100 самых популярных приложений из немецкого App Store. Каждое исходящее подключение к внешним серверам отслеживалось через сервис NextDNS. В исследователи Cybernews уже проводили аналогичный эксперимент с Android-смартфоном, тем интереснее будет сравнить полученные данные.

* Компания Meta и её продукты (включая Instagram, Facebook, Threads) признаны экстремистскими, их деятельность запрещена на территории РФ.