Эволюция Mallox: $500 за хаос в системах Linux

NewsMakerИсходный код Kryptina используется для новых атак на Linux.

SentinelLabs обнаружила, что группа, связанная с кампанией Mallox (TargetCompany) использует новую модифицированную версию шифровальщика Kryptina для атак на Linux-системы.

Mallox, который ранее был ориентирован только на Windows, с недавних пор нацелился на Linux и VMWare ESXi, что указывает на значительное развитие операции. Использование Kryptina, которая ранее предлагалась как недорогой RaaS-сервис, стало новым шагом в эволюции угрозы.

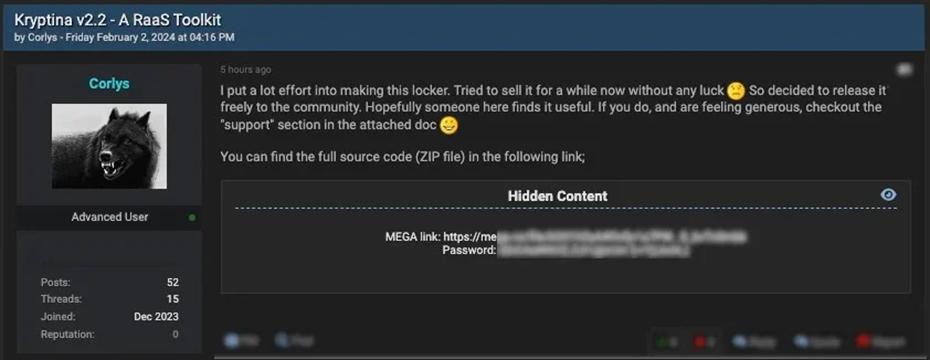

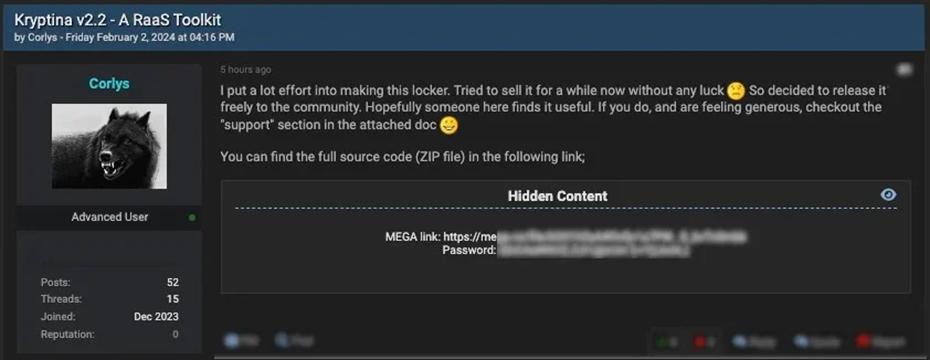

Платформа Kryptina была запущена в конце 2023 года для атак на Linux и предлагалась за небольшие деньги — от $500 до $800 долларов. Однако она не смогла завоевать популярность среди киберпреступников. Уже в феврале 2024 года предполагаемый администратор платформы, выступающий под псевдонимом «Corlys», выложил исходный код Kryptina на хакерских форумах. Этим воспользовались другие киберпреступники, в том числе и партнеры Mallox.

«Corlys» выложил исходный код Kryptina на форуме

После того как одна из групп, связанных с Mallox, допустила операционную ошибку, эксперты из SentinelLabs обнаружили, что исходный код Kryptina был использован для создания новой версии шифровальщика под названием «Mallox Linux 1.0». Несмотря на ребрендинг и изменение внешнего вида, функциональность шифровальщика осталась прежней: использовался тот же алгоритм шифрования AES-256-CBC и аналогичные процедуры дешифрования . Исходный код и даже названия файлов «kryptina.c» и «kryptina.h», остались теми же. Изменения касались лишь внешних деталей — удаление упоминаний о Kryptina в записках с требованием выкупа и скриптах.

Помимо Mallox Linux 1.0, на сервере злоумышленников были найдены и другие инструменты, среди которых:

Ранее стало известно, что группа Lazarus использовала CVE-2024-21338 для создания примитива чтения/записи в ядре в обновленной версии своего руткита FudModule, впервые задокументированного ESET в конце 2022 года. Стоит отметить, что FudModule использует метод BYOVD (Bring Your Own Vulnerable Driver), который позволяет хакерам эксплуатировать уязвимость в драйвере устройств. Недостаток развязывает киберпреступникам руки, открывая полный доступ к памяти ядра.

Стоит отметить, что в 2023 году активность вымогателей Mallox значительно возросла — на 174% по сравнению с прошлым годом, согласно новым данным, полученным специалистами Unit 42 из Palo Alto Networks.

По данным исследователей, вымогатели Mallox тесно связаны с другими злоумышленниками, такими как TargetCompany, Tohnichi, Fargo и недавно появившаяся Xollam. Сама группировка Mallox была замечена в июне 2021 года. Среди основных целей хакеров — производственные компании, фирмы в сфере профессиональных услуг и оптово-розничная торговля.

SentinelLabs обнаружила, что группа, связанная с кампанией Mallox (TargetCompany) использует новую модифицированную версию шифровальщика Kryptina для атак на Linux-системы.

Mallox, который ранее был ориентирован только на Windows, с недавних пор нацелился на Linux и VMWare ESXi, что указывает на значительное развитие операции. Использование Kryptina, которая ранее предлагалась как недорогой RaaS-сервис, стало новым шагом в эволюции угрозы.

Платформа Kryptina была запущена в конце 2023 года для атак на Linux и предлагалась за небольшие деньги — от $500 до $800 долларов. Однако она не смогла завоевать популярность среди киберпреступников. Уже в феврале 2024 года предполагаемый администратор платформы, выступающий под псевдонимом «Corlys», выложил исходный код Kryptina на хакерских форумах. Этим воспользовались другие киберпреступники, в том числе и партнеры Mallox.

«Corlys» выложил исходный код Kryptina на форуме

После того как одна из групп, связанных с Mallox, допустила операционную ошибку, эксперты из SentinelLabs обнаружили, что исходный код Kryptina был использован для создания новой версии шифровальщика под названием «Mallox Linux 1.0». Несмотря на ребрендинг и изменение внешнего вида, функциональность шифровальщика осталась прежней: использовался тот же алгоритм шифрования AES-256-CBC и аналогичные процедуры дешифрования . Исходный код и даже названия файлов «kryptina.c» и «kryptina.h», остались теми же. Изменения касались лишь внешних деталей — удаление упоминаний о Kryptina в записках с требованием выкупа и скриптах.

Помимо Mallox Linux 1.0, на сервере злоумышленников были найдены и другие инструменты, среди которых:

- легитимный инструмент для сброса паролей от Kaspersky (KLAPR.BAT);

- эксплойт для CVE-2024-21338 — уязвимости повышения привилегий в Windows 10 и 11;

- скрипты PowerShell для повышения привилегий;

- загрузчики Mallox, написанные на Java;

- образы дисков с загрузчиками Mallox;

- данные о 14 потенциальных жертвах.

Ранее стало известно, что группа Lazarus использовала CVE-2024-21338 для создания примитива чтения/записи в ядре в обновленной версии своего руткита FudModule, впервые задокументированного ESET в конце 2022 года. Стоит отметить, что FudModule использует метод BYOVD (Bring Your Own Vulnerable Driver), который позволяет хакерам эксплуатировать уязвимость в драйвере устройств. Недостаток развязывает киберпреступникам руки, открывая полный доступ к памяти ядра.

Стоит отметить, что в 2023 году активность вымогателей Mallox значительно возросла — на 174% по сравнению с прошлым годом, согласно новым данным, полученным специалистами Unit 42 из Palo Alto Networks.

По данным исследователей, вымогатели Mallox тесно связаны с другими злоумышленниками, такими как TargetCompany, Tohnichi, Fargo и недавно появившаяся Xollam. Сама группировка Mallox была замечена в июне 2021 года. Среди основных целей хакеров — производственные компании, фирмы в сфере профессиональных услуг и оптово-розничная торговля.