Слив данных Сбера, арест биткоин-вымогателей из DoppelPaymer и другие события кибербезопасности

CryptoWatcher

Мы собрали наиболее важные новости из мира кибербезопасности за неделю.

- В сеть попали данные пользователей бонусной программы «СберСпасибо».

- 160 ГБ документов Acer выставлены на продажу на хакерском форуме.

- Вымогателей из DoppelPaymer задержали в Украине и Германии.

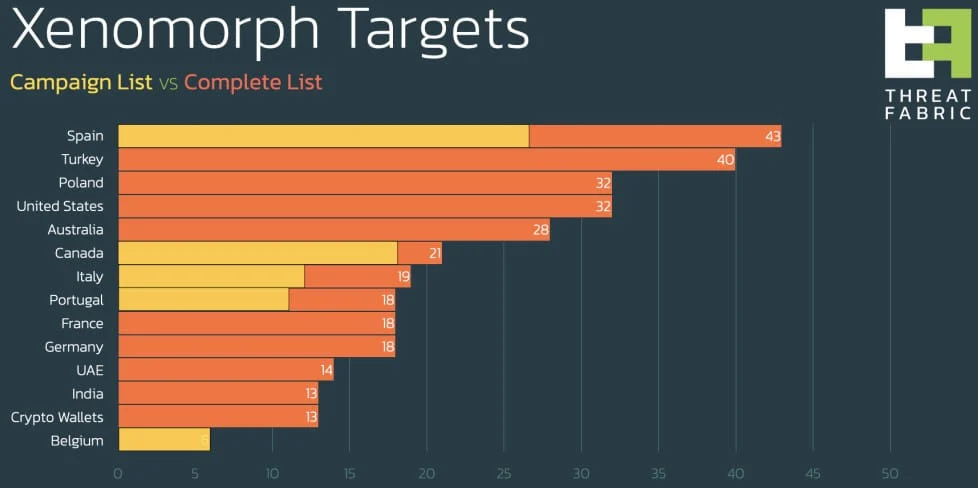

- Android-вредонос нацелился на 13 биткоин-кошельков и 400 банков.

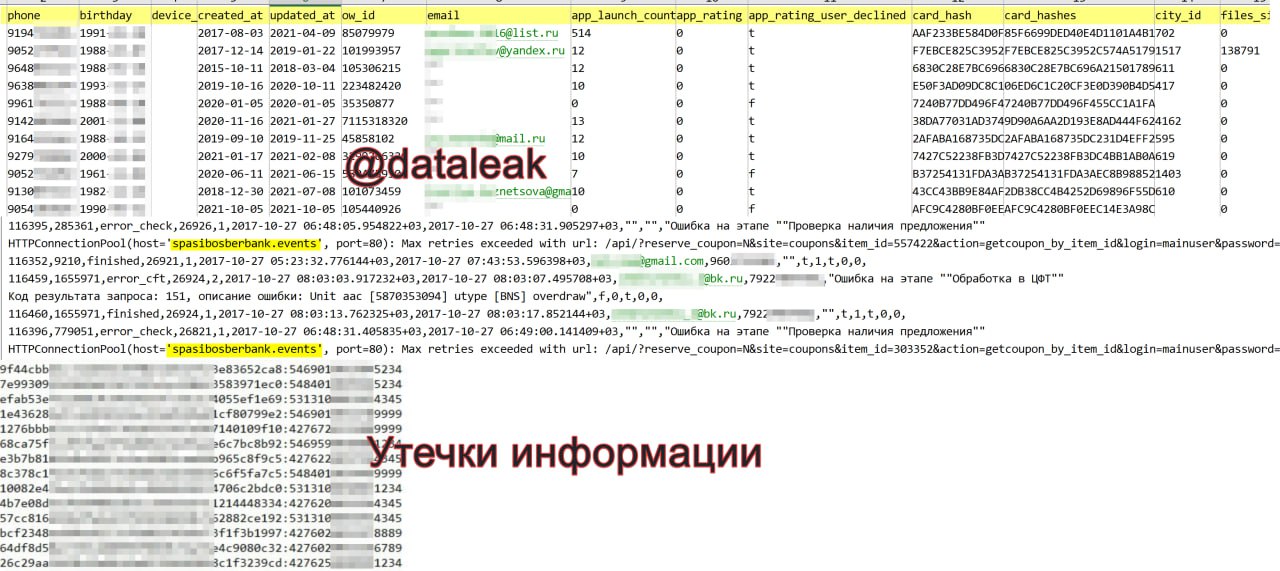

В сеть попали данные пользователей бонусной программы «СберСпасибо»

Хакерская группировка NLB утверждает, что взломала сервис бонусной программы «СберСпасибо». В открытом доступе оказалось два крупных дампа с личными данными клиентов банка.

Один из них на 6,3 млн строк содержит номера телефонов, адреса электронной почты, даты рождения и регистрации, хешированные номера банковских карт и другую служебную информацию за период с 1 апреля 2017 по 7 февраля 2022 года.

Второй файл состоит из 48,3 млн строк с email-адресами и номерами телефонов.

Несмотря на то, что номера банковских карт хранятся в виде хеша, из-за использования устаревшего метода хеширования SHA1, эксперты считают, что хакеры смогут восстановить их реальные значения прямым перебором всех цифр.

Ранее группировка NLB уже объявляла о взломе внутренних IT-систем Сбера. Тогда в сеть попала база с контактами клиентов и сотрудников «СберЛогистики», а также данные пользователей платформы «СберПраво».

Инцидентом заинтересовался Роскомнадзор. В «СберСпасибо» также начали внутреннюю проверку.

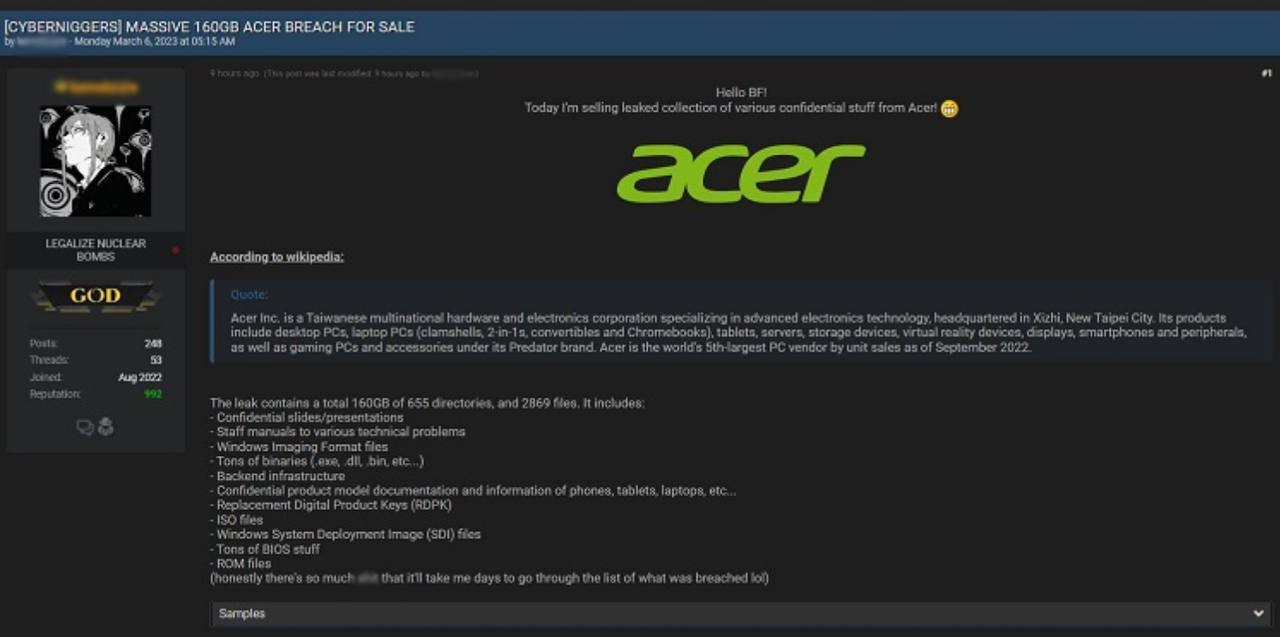

160 ГБ документов Acer выставлены на продажу на хакерском форуме

Тайваньский производитель компьютерной техники Acer подтвердил утечку более 160 ГБ данных, произошедшую в середине февраля.

Продавец под ником Kernelware выставил дамп на аукцион за криптовалюту Monero.

По его словам, предложивший наибольшую сумму покупатель получит технические руководства, программные инструменты, сведения о серверной инфраструктуре, документацию по моделям продуктов для телефонов, планшетов и ноутбуков, сменные цифровые ключи продукта, образы BIOS, файлы ПЗУ и ISO.

Согласно заявлению Acer, злоумышленник взломал один из ее серверов с электронной документацией для специалистов по ремонту.

Признаков нахождения на этом сервере данных о потребителях компания не обнаружила.

Ботнет Emotet возобновил рассылку спама после перерыва

Малварь Emotet после трехмесячного перерыва снова начала рассылать вредоносный спам. На это обратили внимание специалисты компаний Cofense и Cryptolaemus.

В числе целевых учреждений: Chase, Citibank, American Express, ING, HSBC, Deutsche Bank, Wells Fargo и другие банки со всего мира. Потенциально уязвимые криптовалютные кошельки: Binance, BitPay, KuCoin, Gemini и Coinbase.

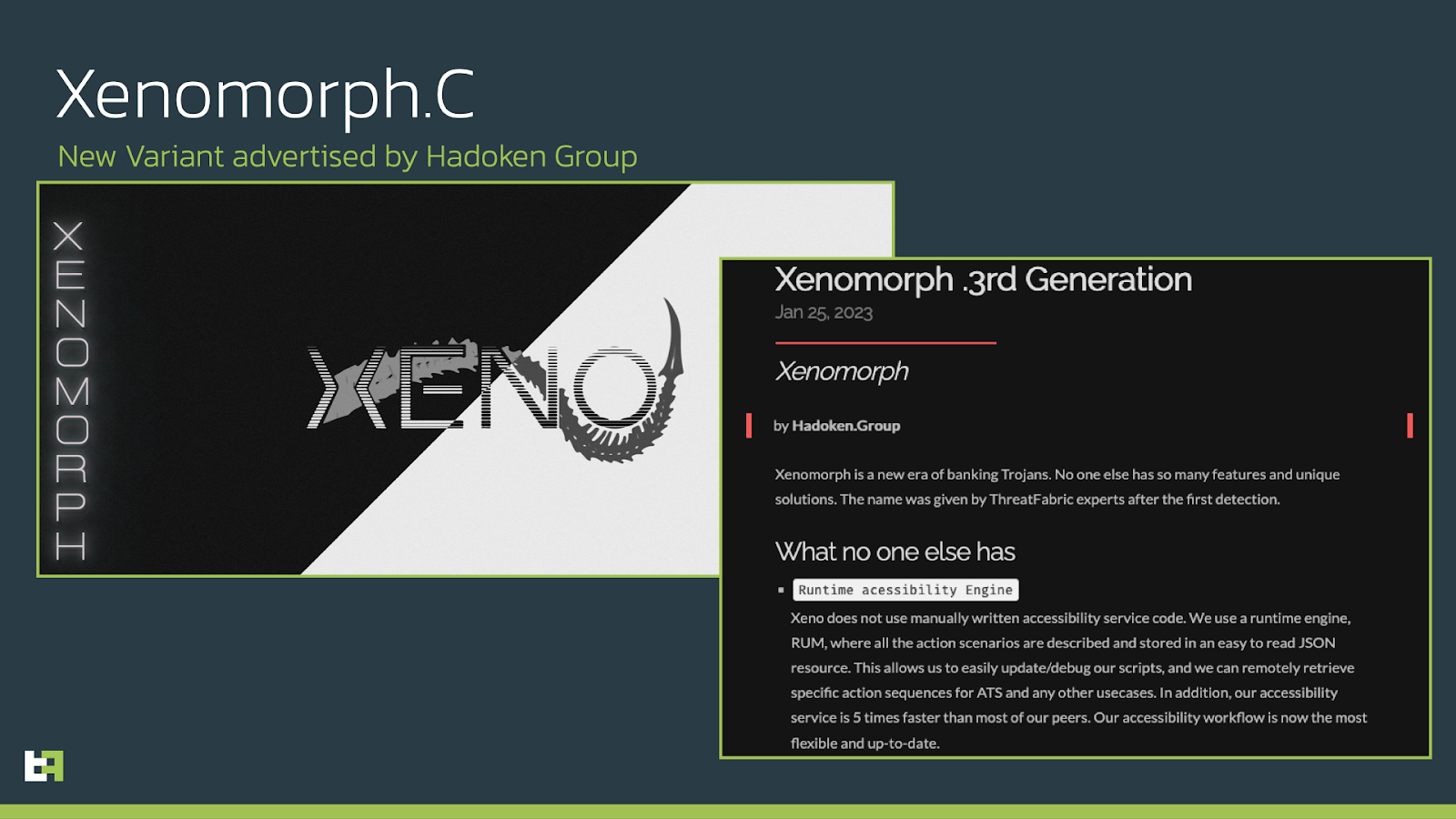

Троян оснащен ATS-фреймворком, который позволяет ему автоматически извлекать учетные данные, проверять баланс счета, проводить транзакции и красть деньги из целевых приложений без выполнения удаленных действий.

Вредонос также способен регистрировать содержимое сторонних приложений аутентификации, преодолевая многофакторную защиту. Кроме того, встроенный похититель файлов cookie дает операторам возможность перехватывать сеансы жертвы и завладевать ее учетными записями.

По предположению ThreatFabric, разработчики планируют продавать Xenomorph через платформу MaaS. Эту гипотезу подтверждает запуск сайта, рекламирующего новую версию трояна.

В настоящее время Xenomorph v3 распространяется через платформу Zombinder в магазине Google Play, выдавая себя за конвертер валют и переключаясь на использование значка Play Protect после установки вредоносной полезной нагрузки.