Steam подаёт геймерам вирусы под соусом «раннего доступа»

NewsMakerЭто уже третий случай заражения игр на платформе за полгода.

Хакерская группа под псевдонимом EncryptHub , также известная как Larva-208, внедрила вредоносное ПО в игру на платформе Steam, превратив её в инструмент для массового заражения пользователей.

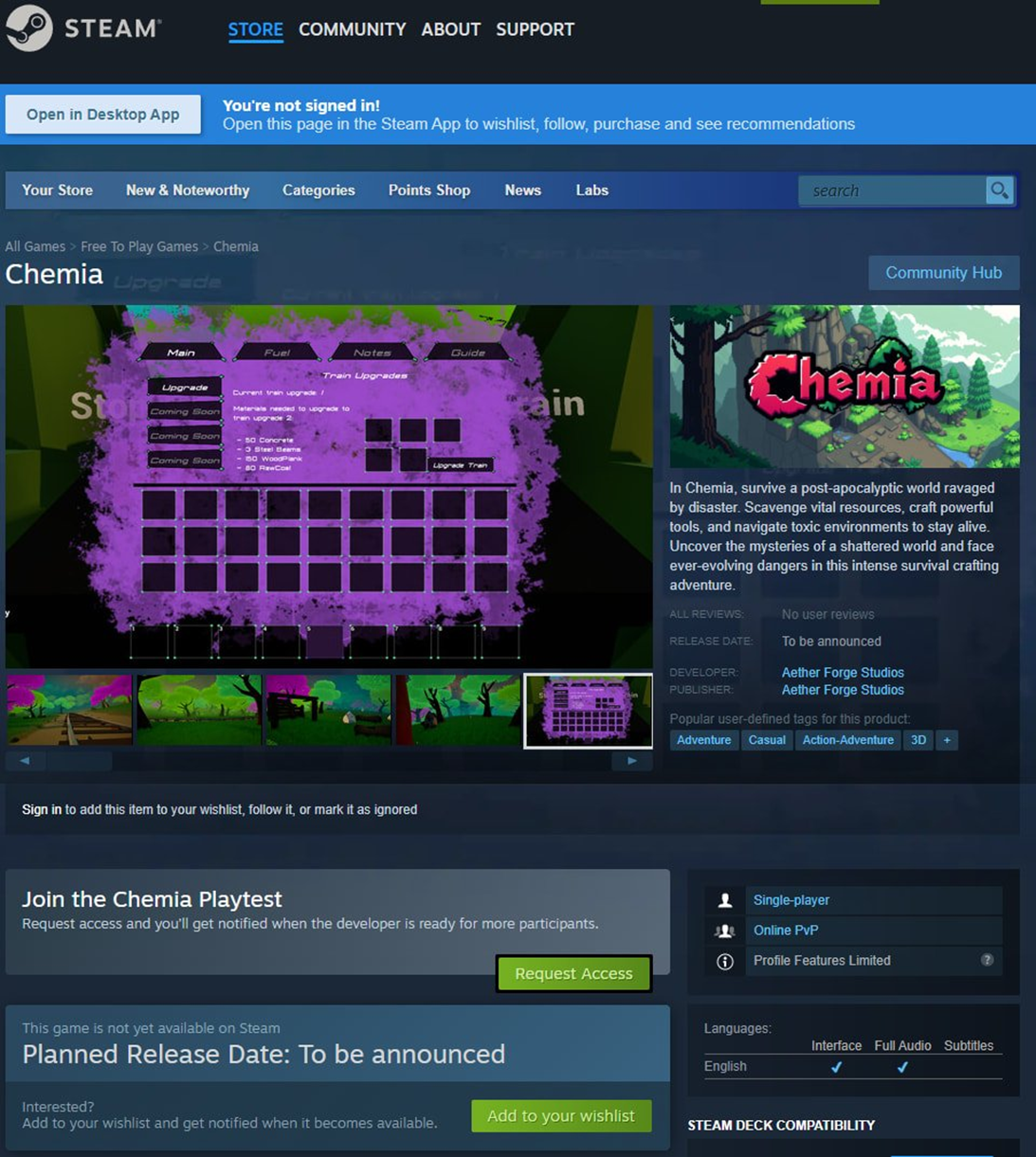

Целью атаки стала игра Chemia — выживалка с элементами крафта от студии Aether Forge Studios, находящаяся в статусе раннего доступа без официальной даты релиза. Несколько дней назад злоумышленники добавили в игровые файлы вредоносные компоненты, незаметные для игроков и не мешающие работе самой игры.

По данным компании Prodaft, 22 июля в дистрибутив Chemia был внедрён исполняемый файл CVKRUTNP.exe, являющийся загрузчиком HijackLoader . Он запускается на устройстве жертвы при старте игры, обеспечивая устойчивость вредоносной активности и загружая следующую стадию — шпионскую программу Vidar (v9d9d.exe), известную способностью собирать конфиденциальные данные. Команды для вредоноса поступают с удалённого сервера, адрес которого злоумышленники распространяют через канал в Telegram.

Через три часа после первой модификации в игру был добавлен ещё один вредоносный компонент — библиотека cclib.dll. Этот файл активирует PowerShell-скрипт worker.ps1, который подключается к домену soft-gets[.]com для получения основного вредоносного модуля — Fickle Stealer . Этот шпион крадёт пароли, автозаполнения, куки и криптовалютные кошельки, сохранившиеся в браузерах на заражённой машине.

Ранее EncryptHub использовала ту же связку вредоносного ПО в крупной целевой кампании с элементами социальной инженерии, которая охватила более 600 организаций по всему миру. Группа примечательна тем, что ведёт двойную игру: с одной стороны — эксплуатирует уязвимости Windows нулевого дня, а с другой — сообщает о критических дырах Microsoft в рамках ответственного раскрытия.

Как подчёркивают в Prodaft, нажатие на кнопку Playtest, доступную в разделе бесплатных игр на Steam, запускает не обычную демо-версию, а полноценный троян, маскирующийся под легитимный файл. Пользователь, уверенный в безопасности Steam, даже не подозревает, что запускает вредонос, ведь игра загружается и функционирует без сбоев.

Исследователи указывают, что внедрённый код не влияет на производительность и никак не выдаёт себя во время игрового процесса. Это делает атаку особенно коварной, так как пользователи даже не замечают компрометации. Как именно EncryptHub получила доступ к размещённой в Steam сборке игры, пока неясно. Возможен вариант с участием инсайдера. Ни разработчики Chemia, ни платформа Valve официальных заявлений пока не сделали, несмотря на запросы журналистов.

Chemia до сих пор доступна для загрузки, и неизвестно, очищена ли последняя версия от вредоносных компонентов. До появления подтверждённой информации от Valve или разработчика настоятельно рекомендуется воздержаться от скачивания.

Этот инцидент стал уже третьим случаем внедрения вредоносного ПО в ранние версии игр на Steam в 2025 году. Ранее похожие проблемы возникли со «Sniper: Phantom’s Resolution» в марте и «PirateFi» в феврале. Все три случая объединяет статус «раннего доступа», что может говорить о менее строгом аудите таких проектов на платформе. Пользователям стоит проявлять особую осторожность при установке незавершённых игр, особенно если они распространяются бесплатно.

Хакерская группа под псевдонимом EncryptHub , также известная как Larva-208, внедрила вредоносное ПО в игру на платформе Steam, превратив её в инструмент для массового заражения пользователей.

Целью атаки стала игра Chemia — выживалка с элементами крафта от студии Aether Forge Studios, находящаяся в статусе раннего доступа без официальной даты релиза. Несколько дней назад злоумышленники добавили в игровые файлы вредоносные компоненты, незаметные для игроков и не мешающие работе самой игры.

По данным компании Prodaft, 22 июля в дистрибутив Chemia был внедрён исполняемый файл CVKRUTNP.exe, являющийся загрузчиком HijackLoader . Он запускается на устройстве жертвы при старте игры, обеспечивая устойчивость вредоносной активности и загружая следующую стадию — шпионскую программу Vidar (v9d9d.exe), известную способностью собирать конфиденциальные данные. Команды для вредоноса поступают с удалённого сервера, адрес которого злоумышленники распространяют через канал в Telegram.

Через три часа после первой модификации в игру был добавлен ещё один вредоносный компонент — библиотека cclib.dll. Этот файл активирует PowerShell-скрипт worker.ps1, который подключается к домену soft-gets[.]com для получения основного вредоносного модуля — Fickle Stealer . Этот шпион крадёт пароли, автозаполнения, куки и криптовалютные кошельки, сохранившиеся в браузерах на заражённой машине.

Ранее EncryptHub использовала ту же связку вредоносного ПО в крупной целевой кампании с элементами социальной инженерии, которая охватила более 600 организаций по всему миру. Группа примечательна тем, что ведёт двойную игру: с одной стороны — эксплуатирует уязвимости Windows нулевого дня, а с другой — сообщает о критических дырах Microsoft в рамках ответственного раскрытия.

Как подчёркивают в Prodaft, нажатие на кнопку Playtest, доступную в разделе бесплатных игр на Steam, запускает не обычную демо-версию, а полноценный троян, маскирующийся под легитимный файл. Пользователь, уверенный в безопасности Steam, даже не подозревает, что запускает вредонос, ведь игра загружается и функционирует без сбоев.

Исследователи указывают, что внедрённый код не влияет на производительность и никак не выдаёт себя во время игрового процесса. Это делает атаку особенно коварной, так как пользователи даже не замечают компрометации. Как именно EncryptHub получила доступ к размещённой в Steam сборке игры, пока неясно. Возможен вариант с участием инсайдера. Ни разработчики Chemia, ни платформа Valve официальных заявлений пока не сделали, несмотря на запросы журналистов.

Chemia до сих пор доступна для загрузки, и неизвестно, очищена ли последняя версия от вредоносных компонентов. До появления подтверждённой информации от Valve или разработчика настоятельно рекомендуется воздержаться от скачивания.

Этот инцидент стал уже третьим случаем внедрения вредоносного ПО в ранние версии игр на Steam в 2025 году. Ранее похожие проблемы возникли со «Sniper: Phantom’s Resolution» в марте и «PirateFi» в феврале. Все три случая объединяет статус «раннего доступа», что может говорить о менее строгом аудите таких проектов на платформе. Пользователям стоит проявлять особую осторожность при установке незавершённых игр, особенно если они распространяются бесплатно.