Telegram vs приватность: как киберпреступники случайно выдают свои личности

NewsMakerОт заражения вирусами не защищены даже сами хакеры.

Специалисты по кибербезопасности все чаще получают информацию о подозреваемых преступниках из неожиданных источников – огромного объема скомпрометированных учетных данных, профилей браузеров и другой системной информации, доступной в Telegram. Злоумышленники сами оказываются в ловушке, заражая свои устройства вредоносным ПО, которое, в свою очередь, раскрывает их личности исследователям и правоохранительным органам.

Так, на прошлой неделе компания Hudson Rock заявила, что обнаружила данные о двух предполагаемых мошенниках – Муджтабе Разе и Мохсине Разе , которые числятся в списке самых разыскиваемых лиц ФБР. В апреле 2021 года американские власти предъявили мужчинам обвинения в заговоре с целью производства и передачи поддельных документов, а также в мошенничестве с использованием поддельных удостоверений личности.

По версии следствия, мужчины управляли нелегальным онлайн-бизнесом под названием SecondEye Solution, который базировался в Карачи, Пакистан. Компания продавала цифровые копии поддельных паспортов, водительских удостоверений и национальных удостоверений для более чем 200 стран. Свою деятельность преступники рекламировали на хакерских форумах.

После предъявления обвинений, Муджтаба и Мохсин скрылись и с тех пор находятся в розыске. Однако компания Hudson Rock смогла получить информацию о них, используя данные, собранные с помощью инфостилеров. Такие программы заражают компьютеры, собирая учетные данные и другую информацию, которая затем часто оказывается в открытом доступе в Telegram. Среди распространенных инфостилеров упоминаются RedLine, Raccoon и Erbium, которые часто распространяются через поддельные программы, криптовалютные кошельки или пиратское ПО.

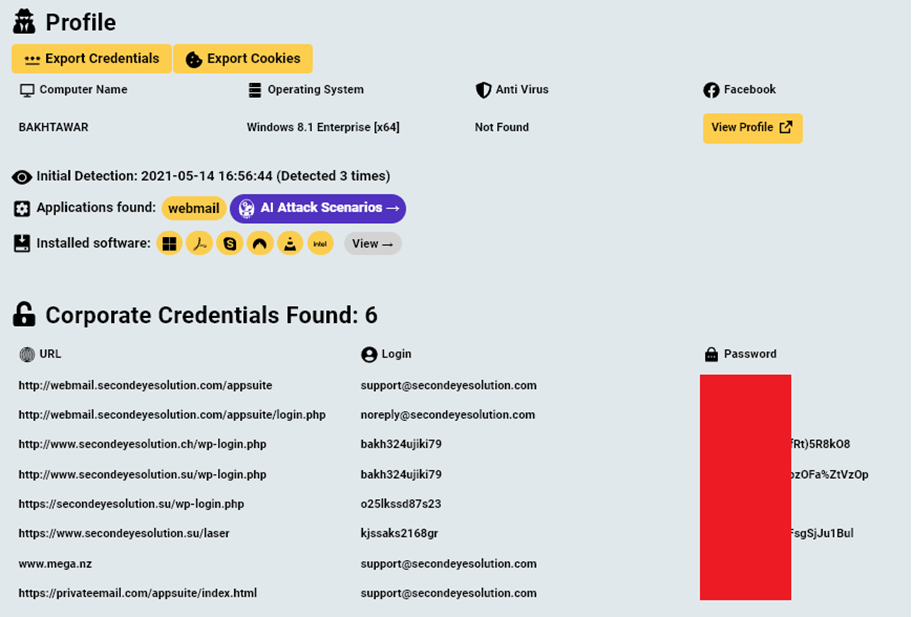

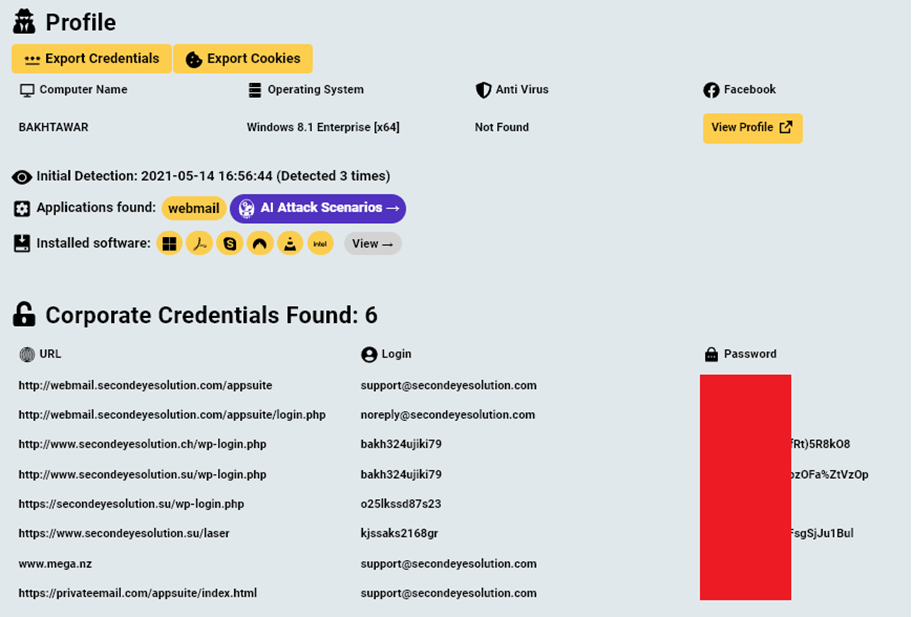

Среди обнаруженной информации оказались учетные записи, связанные с SecondEye, а также облачные хранилища, привязанные к этим же записям. Особый интерес вызвали логи браузера с зараженного устройства, в которых была информация об истории посещений сайтов, автозаполнение с адресами и номерами паспортов, а также IP-адреса и имена компьютеров. Один из скриншотов, сделанных вредоносным ПО, запечатлел момент использования аккаунта Skype с брендом Forwarderz – другой компании, связанной с подозреваемыми.

Пример собранных данных

Hudson Rock считает, что компьютеры принадлежат не самим Муджтабе и Мохсину, а их предполагаемым сообщникам – Мухаммаду Камберу и Бахтавару Аббасу. Однако получить комментарии от сообщников не удалось.

Собранные данные также оказались причастны к недавним утечкам, в результате которых хакеры получили доступ к информации крупных компаний, таких как AT&T и Ticketmaster. Результаты расследования были переданы ФБР и соответствовали всем необходимым требованиям для публичного раскрытия. Ни ФБР, ни сама Hudson Rock не предоставили дополнительных комментариев.

Случаи использования инфостилеров для выявления преступников становятся все более частыми. В июле компания Recorded Future обнаружила более 3300 уникальных учетных данных, связанных с доступом к веб-сайтам, распространяющим CSAM-материалы.

Специалисты по кибербезопасности все чаще получают информацию о подозреваемых преступниках из неожиданных источников – огромного объема скомпрометированных учетных данных, профилей браузеров и другой системной информации, доступной в Telegram. Злоумышленники сами оказываются в ловушке, заражая свои устройства вредоносным ПО, которое, в свою очередь, раскрывает их личности исследователям и правоохранительным органам.

Так, на прошлой неделе компания Hudson Rock заявила, что обнаружила данные о двух предполагаемых мошенниках – Муджтабе Разе и Мохсине Разе , которые числятся в списке самых разыскиваемых лиц ФБР. В апреле 2021 года американские власти предъявили мужчинам обвинения в заговоре с целью производства и передачи поддельных документов, а также в мошенничестве с использованием поддельных удостоверений личности.

По версии следствия, мужчины управляли нелегальным онлайн-бизнесом под названием SecondEye Solution, который базировался в Карачи, Пакистан. Компания продавала цифровые копии поддельных паспортов, водительских удостоверений и национальных удостоверений для более чем 200 стран. Свою деятельность преступники рекламировали на хакерских форумах.

После предъявления обвинений, Муджтаба и Мохсин скрылись и с тех пор находятся в розыске. Однако компания Hudson Rock смогла получить информацию о них, используя данные, собранные с помощью инфостилеров. Такие программы заражают компьютеры, собирая учетные данные и другую информацию, которая затем часто оказывается в открытом доступе в Telegram. Среди распространенных инфостилеров упоминаются RedLine, Raccoon и Erbium, которые часто распространяются через поддельные программы, криптовалютные кошельки или пиратское ПО.

Среди обнаруженной информации оказались учетные записи, связанные с SecondEye, а также облачные хранилища, привязанные к этим же записям. Особый интерес вызвали логи браузера с зараженного устройства, в которых была информация об истории посещений сайтов, автозаполнение с адресами и номерами паспортов, а также IP-адреса и имена компьютеров. Один из скриншотов, сделанных вредоносным ПО, запечатлел момент использования аккаунта Skype с брендом Forwarderz – другой компании, связанной с подозреваемыми.

Пример собранных данных

Hudson Rock считает, что компьютеры принадлежат не самим Муджтабе и Мохсину, а их предполагаемым сообщникам – Мухаммаду Камберу и Бахтавару Аббасу. Однако получить комментарии от сообщников не удалось.

Собранные данные также оказались причастны к недавним утечкам, в результате которых хакеры получили доступ к информации крупных компаний, таких как AT&T и Ticketmaster. Результаты расследования были переданы ФБР и соответствовали всем необходимым требованиям для публичного раскрытия. Ни ФБР, ни сама Hudson Rock не предоставили дополнительных комментариев.

Случаи использования инфостилеров для выявления преступников становятся все более частыми. В июле компания Recorded Future обнаружила более 3300 уникальных учетных данных, связанных с доступом к веб-сайтам, распространяющим CSAM-материалы.