Удаление кода и выкуп: хакер Gitloker придумал новый метод вымогательства на GitHub

NewsMakerКак тандем двух сервисов стал инструментом шантажа.

Специалисты компании CronUp обнаружили серию атак на репозитории GitHub , в ходе которых злоумышленники стирают содержимое репозиториев и просят связаться с ними через Telegram для получения дальнейших инструкций. Новый метод кибератаки впервые заметил Герман Фернандес из CronUp.

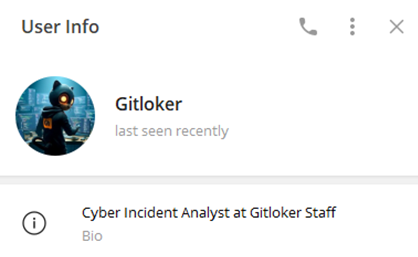

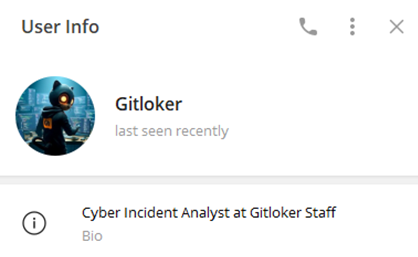

Организатор кампании, действующий под псевдонимом Gitloker в Telegram и выдающий себя за аналитика по инцидентам, вероятно, использует украденные учетные данные для компрометации аккаунтов жертв.

Карточка контакта Gitloker в Telegram

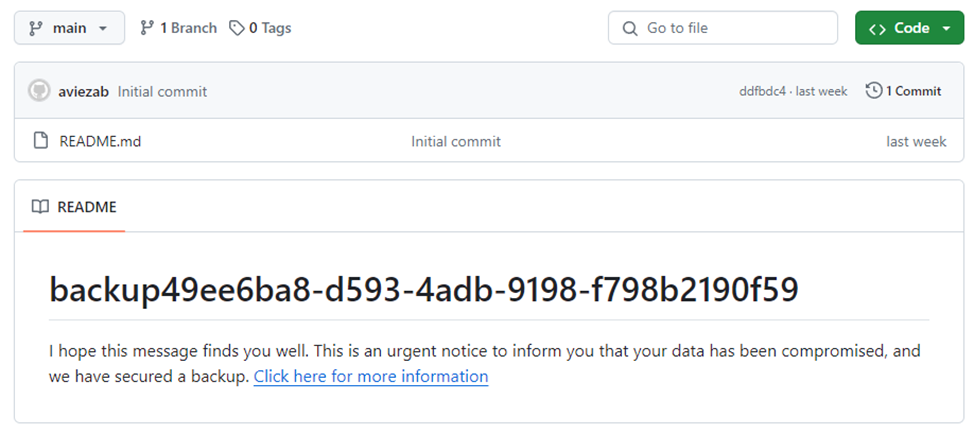

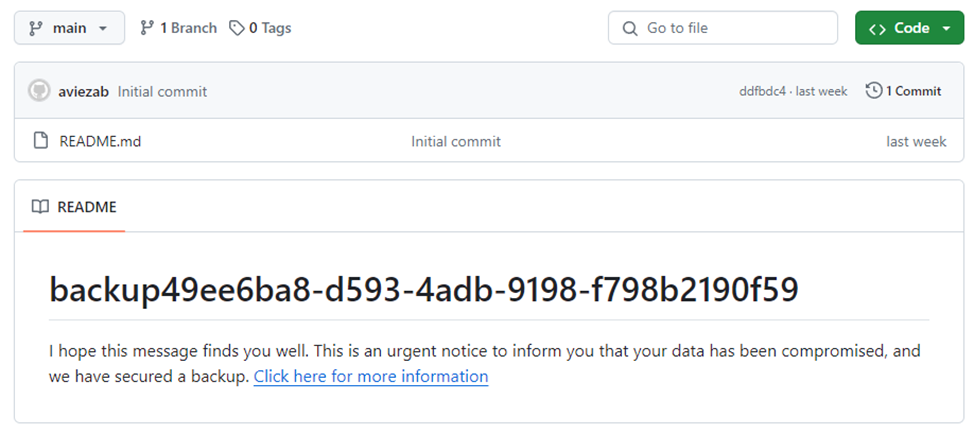

После взлома Gitloker утверждает, что похитил данные и создал их резервную копию, которая может помочь восстановить удалённую информацию. Затем репозиторий переименовывается, а в него добавляется файл README.me с инструкциями для жертвы.

«Надеюсь, это сообщение найдет вас в добром здравии. Это срочное уведомление о том, что ваши данные были скомпрометированы, и у нас есть резервная копия» — такие послания можно найти в записках.

Пример послания Gitloker

На данный момент представители GitHub не предоставили комментариев по поводу кампании. Однако ранее GitHub советовала пользователям менять пароли и усиливать защиту аккаунтов, чтобы предотвратить несанкционированный доступ. Меры включают в себя:

Специалисты компании CronUp обнаружили серию атак на репозитории GitHub , в ходе которых злоумышленники стирают содержимое репозиториев и просят связаться с ними через Telegram для получения дальнейших инструкций. Новый метод кибератаки впервые заметил Герман Фернандес из CronUp.

Организатор кампании, действующий под псевдонимом Gitloker в Telegram и выдающий себя за аналитика по инцидентам, вероятно, использует украденные учетные данные для компрометации аккаунтов жертв.

Карточка контакта Gitloker в Telegram

После взлома Gitloker утверждает, что похитил данные и создал их резервную копию, которая может помочь восстановить удалённую информацию. Затем репозиторий переименовывается, а в него добавляется файл README.me с инструкциями для жертвы.

«Надеюсь, это сообщение найдет вас в добром здравии. Это срочное уведомление о том, что ваши данные были скомпрометированы, и у нас есть резервная копия» — такие послания можно найти в записках.

Пример послания Gitloker

На данный момент представители GitHub не предоставили комментариев по поводу кампании. Однако ранее GitHub советовала пользователям менять пароли и усиливать защиту аккаунтов, чтобы предотвратить несанкционированный доступ. Меры включают в себя:

- Включение двухфакторной аутентификации;

- Добавление ключа доступа для безопасного входа без пароля;

- Проверка и отзыв несанкционированного доступа к SSH-ключам, ключам развертывания и авторизованным интеграциям;

- Проверка всех связанных с аккаунтом адресов электронной почты;

- Анализ логов безопасности аккаунта для отслеживания изменений в репозиториях;

- Управление вебхуками в репозиториях;

- Проверка и отзыв новых ключей развертывания;

- Регулярная проверка последних коммитов и соавторов каждого репозитория.