Вы просто открыли Excel. Презентации, письма, VPN — всё, что вы берегли, уже в чужом чате

NewsMakerКогда обычная сводная таблица внезапно превращается в цифрового вора.

Хакерская группировка UAC-0226 продолжает активно развивать вредоносное программное обеспечение GIFTEDCROOK, которое изначально использовалось как инструмент для кражи данных из браузеров, а теперь приобрело расширенные функции, позволяющие осуществлять целенаправленный сбор конфиденциальных документов и файлов.

Специалисты из Artic Wolf сообщили , что в июне 2025 года зафиксированы новые кампании с применением обновлённого GIFTEDCROOK. Программа теперь может извлекать с устройств широкий спектр файлов, включая документы, изображения и внутренние материалы, а также данные браузеров. Эксперты подчёркивают, что инструмент стал выполнять более сложные задачи, связанные с кибер шпионажем и сбором информации с целевых систем.

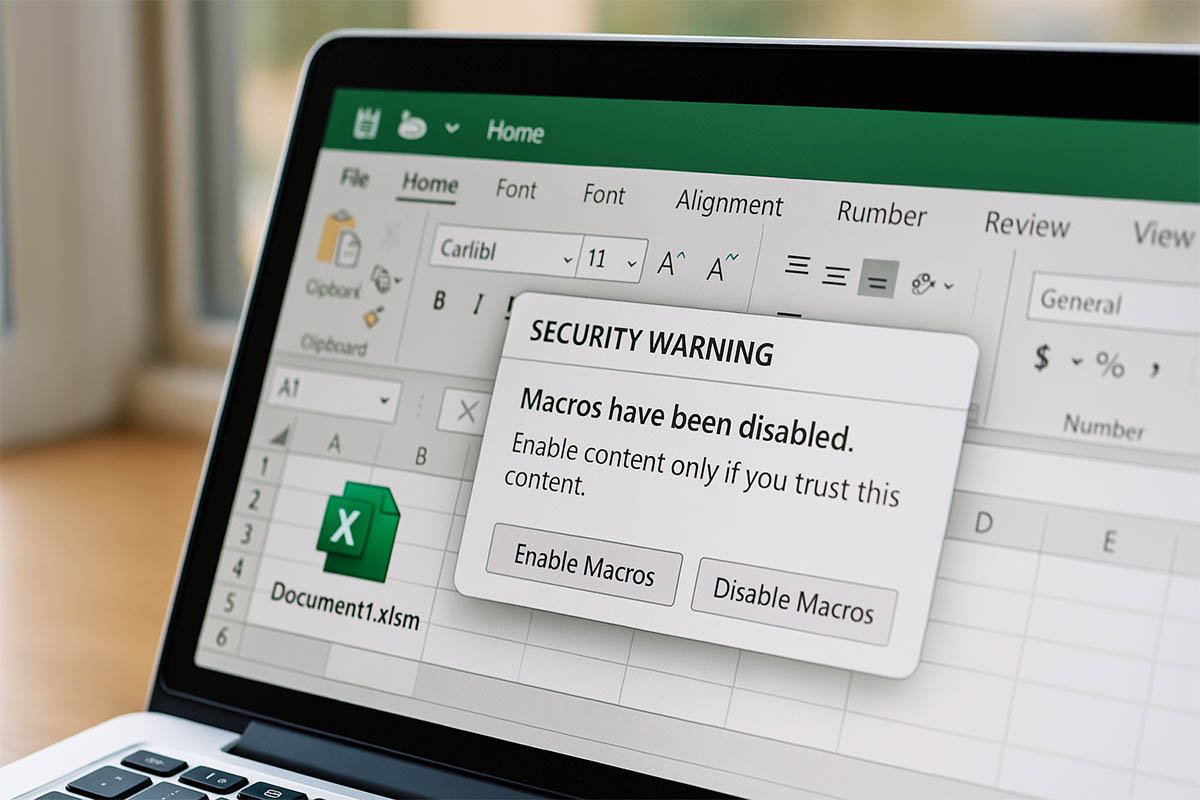

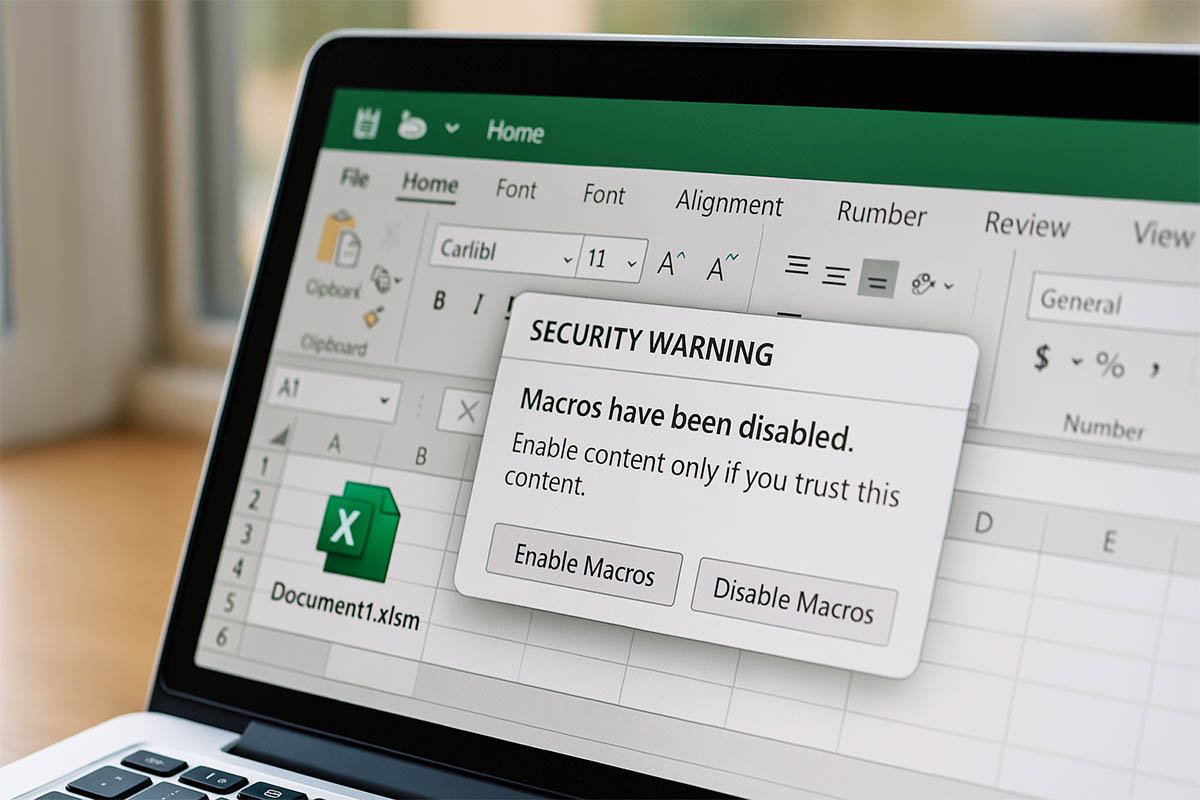

Первоначально активность этой угрозы была обнаружена в начале апреля 2025 года. Злоумышленники рассылали электронные письма, к которым прикреплялись документы Microsoft Excel, содержащие вредоносные макросы. После активации макросов происходила загрузка и запуск GIFTEDCROOK.

Изначально вредоносное ПО было направлено на кражу cookie-файлов, истории браузеров и учётных данных из популярных веб-обозревателей — Google Chrome, Microsoft Edge и Mozilla Firefox. Однако по мере развития атаки программа получила дополнительные возможности.

Версии 1.2 и 1.3, представленные после тестовой версии февраля 2025 года, позволили красть файлы размером до 7 мегабайт, если они были созданы или изменены в течение последних 45 дней. Среди интересующих злоумышленников форматов — текстовые документы, таблицы, презентации, изображения, архивы, электронные письма и конфигурационные файлы VPN. Конкретно это расширения .doc, .docx, .rtf, .pptx, .ppt, .csv, .xls, .xlsx, .jpeg, .jpg, .png, .pdf, .odt, .ods, .rar, .zip, .eml, .txt, .sqlite и .ovpn.

Для распространения вредоноса злоумышленники используют тщательно подготовленные электронные письма с официально выглядящими PDF-файлами. Внутри письма находится ссылка на облачное хранилище Mega, где размещён XLSM- документ с вредоносным макросом. При включении макросов в Excel — загружается и запускается GIFTEDCROOK.

Вскоре после запуска все собранные данные упаковываются в ZIP-архив и отправляются через Telegram-канал, контролируемый злоумышленниками. Если общий размер украденных данных превышает 20 мегабайт, архив автоматически разбивается на части, что позволяет незаметно для систем защиты передавать информацию по сети. После завершения кражи срабатывает скрипт, который удаляет все следы присутствия вредоноса на устройстве.

По словам специалистов, новая версия вредоносной программы направлена не столько на кражу учётных данных, сколько на систематический сбор важных документов. Среди похищаемого — PDF-файлы, таблицы, текстовые документы, VPN-конфигурации и другие внутренние материалы, что делает угрозу особенно опасной для организаций, обрабатывающих чувствительную информацию.

Кроме того, эксперты обратили внимание на то, что развитие функциональности GIFTEDCROOK происходит синхронно с общими изменениями в киберугрозах. Если ранние версии были нацелены преимущественно на учётные данные, то последние обновления показывают переход к комплексному шпионскому инструментарию, предназначенному для извлечения максимально полного объёма информации с заражённых устройств.

Хакерская группировка UAC-0226 продолжает активно развивать вредоносное программное обеспечение GIFTEDCROOK, которое изначально использовалось как инструмент для кражи данных из браузеров, а теперь приобрело расширенные функции, позволяющие осуществлять целенаправленный сбор конфиденциальных документов и файлов.

Специалисты из Artic Wolf сообщили , что в июне 2025 года зафиксированы новые кампании с применением обновлённого GIFTEDCROOK. Программа теперь может извлекать с устройств широкий спектр файлов, включая документы, изображения и внутренние материалы, а также данные браузеров. Эксперты подчёркивают, что инструмент стал выполнять более сложные задачи, связанные с кибер шпионажем и сбором информации с целевых систем.

Первоначально активность этой угрозы была обнаружена в начале апреля 2025 года. Злоумышленники рассылали электронные письма, к которым прикреплялись документы Microsoft Excel, содержащие вредоносные макросы. После активации макросов происходила загрузка и запуск GIFTEDCROOK.

Изначально вредоносное ПО было направлено на кражу cookie-файлов, истории браузеров и учётных данных из популярных веб-обозревателей — Google Chrome, Microsoft Edge и Mozilla Firefox. Однако по мере развития атаки программа получила дополнительные возможности.

Версии 1.2 и 1.3, представленные после тестовой версии февраля 2025 года, позволили красть файлы размером до 7 мегабайт, если они были созданы или изменены в течение последних 45 дней. Среди интересующих злоумышленников форматов — текстовые документы, таблицы, презентации, изображения, архивы, электронные письма и конфигурационные файлы VPN. Конкретно это расширения .doc, .docx, .rtf, .pptx, .ppt, .csv, .xls, .xlsx, .jpeg, .jpg, .png, .pdf, .odt, .ods, .rar, .zip, .eml, .txt, .sqlite и .ovpn.

Для распространения вредоноса злоумышленники используют тщательно подготовленные электронные письма с официально выглядящими PDF-файлами. Внутри письма находится ссылка на облачное хранилище Mega, где размещён XLSM- документ с вредоносным макросом. При включении макросов в Excel — загружается и запускается GIFTEDCROOK.

Вскоре после запуска все собранные данные упаковываются в ZIP-архив и отправляются через Telegram-канал, контролируемый злоумышленниками. Если общий размер украденных данных превышает 20 мегабайт, архив автоматически разбивается на части, что позволяет незаметно для систем защиты передавать информацию по сети. После завершения кражи срабатывает скрипт, который удаляет все следы присутствия вредоноса на устройстве.

По словам специалистов, новая версия вредоносной программы направлена не столько на кражу учётных данных, сколько на систематический сбор важных документов. Среди похищаемого — PDF-файлы, таблицы, текстовые документы, VPN-конфигурации и другие внутренние материалы, что делает угрозу особенно опасной для организаций, обрабатывающих чувствительную информацию.

Кроме того, эксперты обратили внимание на то, что развитие функциональности GIFTEDCROOK происходит синхронно с общими изменениями в киберугрозах. Если ранние версии были нацелены преимущественно на учётные данные, то последние обновления показывают переход к комплексному шпионскому инструментарию, предназначенному для извлечения максимально полного объёма информации с заражённых устройств.